「学校法人角川ドワンゴ学園に関する一部情報の漏えいの可能性が高いことも確認されました」(KADOKAWAのリリース)

ハッカー攻撃を受けたことが公になってから3週間。KADOKAWAがグループ会社「角川ドワンゴ学園」が運営する通信制高校「N高」などに関する情報の流出を明らかにした。

「ネット上に流出しているという話題を見て、私自身がエンジニアなので情報を調べた。実際のデータにたどり着き、自分の学籍番号を検索したところ、エクセルのデータ上に僕の名前とかが入っていた。終わったって感じです。もう隠したところで意味ないなと」(今年3月にN高を卒業した元生徒)

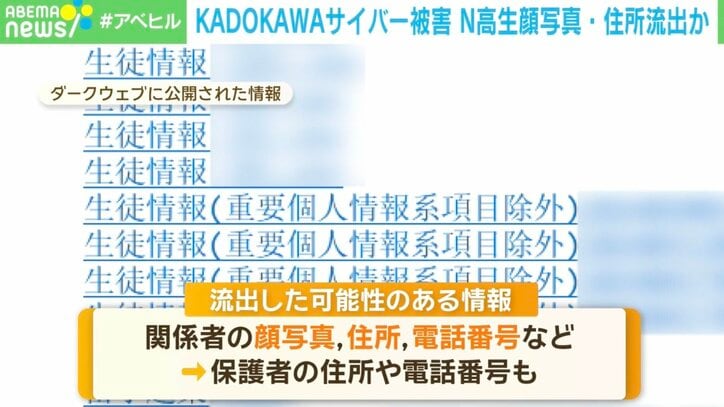

現役の生徒や卒業生の顔写真、住所、電話番号などの情報が流出。保護者の住所や緊急連絡先となる電話番号も含まれていた。これによって生徒たちの不安は高まっている。

「正直、住所が出るのがすごく怖い。私は祖父母と住んでおり、来年から実家を出て大学に通おうと考えているが、そこに闇バイトが来て強盗されたり標的になる可能性がある」(N高に通う生徒)

先月26日、角川ドワンゴ学園の川上理事は会見で、「角川グループのネットワークとN高で使っている学園のネットワークは完全に別。そのため、直接攻撃の影響はN高に関しては基本的にない」と述べ、N高への影響を否定していた。

完全に切り分けられているはずの生徒情報がなぜ流出したのか。

「ドワンゴというフォルダがあり、その中にN高のフォルダがあって、そこに情報が全部入っていた」(今年3月にN高を卒業した元生徒)

元生徒がハッカー集団が情報公開しているダークウェブを確認したところ、N高に関する大量の情報が入ったフォルダーがあったという。

「結果的に情報流出があったため、裏切られたというか、信用はできなくなっている」(N高に通う生徒)

さらにドワンゴの全従業員の個人情報や社内文書が流出した可能性が高い。匿名で「ニコ生」配信を行っていた人の本名が公開されたというケースもある。

「私の知り合いもXとかも急に消していなくなった人もけっこういる。本名がバレたことによって、身分を隠している人や顔を出せない人も特定につながるのが怖いと」(ニコ生配信者)

匿名性を前提とした表現の空間が、ハッカーによる攻撃で白日のもとにさらされた今回の事件。専門家は興味本位でダークウェブにアクセスしないよう注意を呼びかけている。

「彼ら(ハッカー)はお金が欲しいとかそういった動機でやっているので、興味を持ってアクセスしてきた人に対してコンピュータウイルスに感染させるなど、罠を仕掛けている可能性がある」(トレンドマイクロ株式会社 セキュリティエバンジェリスト 岡本勝之氏)

KADAKAWAのサイバー攻撃は現在、どのような状況にあるのか?

ITジャーナリストの三上洋氏は「KADOKAWAがランサムウェアを使った攻撃を受けてから1カ月弱が経過した。現在は犯罪グループ側が『盗んだ情報を公にするぞ』と脅迫している状況にある。その1段階では、6月27日に“サンプルのようなもの”を出し『こんなデータを持っているぞ』と脅した。続く第2段階、7月2日に持っていると思われる情報の半分程度が公開され、その中にN高の方の情報が一部入っていたのだ。そしてさらに3日夜に動きがあった。一旦公開されてしまっていた情報が一時的に見れなくなったのだ。これはおそらく犯罪グループ側の作戦で、情報を小出しにすることで報道を加熱させ、KADOKAWA側を追い詰めているのだ」と説明した。

さらに三上氏はKADOKAWA側の対応について「精一杯やっている」と評価した。

「ランサムウェアの被害はデータやシステムを物質(ものじち)に取られているため、『ここは大丈夫です』『ここは故障してます』などというとさらに被害が拡大する恐れがあるため簡単に口外できない。そんな状況の中、KADOKAWAは出てきた情報に対して確認・謝罪を行うなど精一杯対応している」

一部メディアからKADOKAWA側が身代金を払った、との記事が出たがKADOKAWAは否定も肯定もしていない。とはいえ、身代金を払っても犯行グループが情報公開をやめないという認識が広がれば、犯行グループにとっても困った事態になるのではないか?

三上氏は「ランサムウェアの被害は10年ほど前からあるが、グループによってずいぶん対応が違う。変な話だが、“信用第一”でやっているランサムウェアの犯罪グループもある。あるグループはかつてランサムウェアの被害画面に“お試し戻し”があったほどだ。だが、今回のグループはそのパターンではなさそうだ」と解説した。

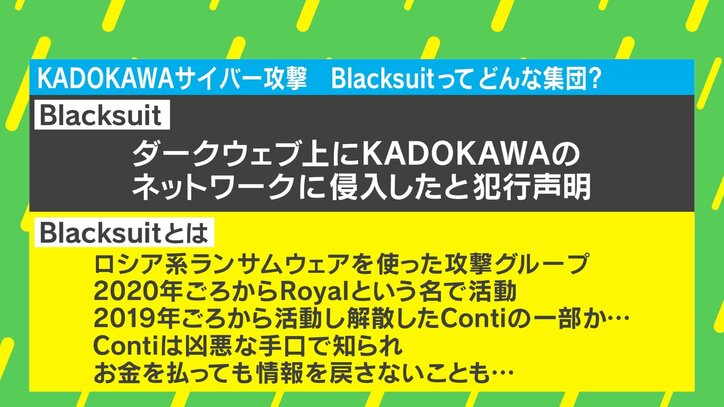

三上氏の推測によると、KADOKAWAを攻撃したBlacksuitはロシア系ランサムウェアを使った攻撃グループで2020年頃からRoyalという名で活動。2019年頃から活動し、解散したContiの一部とも見られている。Contiは凶悪な手口で知られ、お金を払っても情報を戻さないこともあったという。

ランサムウェアを使った犯行グループについて三上氏は「ランサムウェアのグループは一緒になったり解散したり、摘発されたり、毎回名前を変えてやってくるので、よくわからないところがある。ただ、ロシア系のグループではないかと見ている。もし、昔から有名なContiの一部であれば身代金を払っても裏切るかもしれない」と分析した。

では、Blacksuitはどのように侵入してデータを盗んだのか?

三上氏は「今回の件は正直よくわからない。とはいえ、『令和5年におけるサイバー空間をめぐる脅威の情勢等について(警察庁調べ)』によると被害の73%がVPN機器からの侵入、そして21%がリモートデスクトップからの侵入だ。両方とも、リモートワークで家から会社のパソコンを使うなどの場合に、離れた場所からアクセスするタイプの機器であり、ここに脆弱性と呼ばれる穴があったのだ。とはいえ、この2つではなく、不審なメールやその添付ファイルが感染経路かもしれない」と説明した。

高度な知識を有する犯罪のプロによる手口を防ぐ手段はあるのか?

三上氏は「共通のパスワードを使い続けるのではなく、1個1個別々のものにすることは重要な対策だ。加えて、ここ1、2年は特に日本の大企業の被害が目立ち、大企業及び大企業と取引している小さな企業、もしくは個人の方も被害に遭う可能性がある。そのため、セキュリティ対策ソフトはちゃんと入れるべきだ」とアドバイスした。

個人情報が晒されるなどの被害が出ているが、KADOKAWAは今後どのような補償を行うべきなのか? 実は先月、類似する事例が発生していた。

VTuberのオーディション番組『ぶいすぽっ!』で応募者の氏名・電話番号1万件が漏洩した可能性が指摘されたのだ。その補償として、運営元のBrave groupは電話番号が流出したら番号変更の費用を負担、住所を記載し流出したら引越し費用を負担、その他の事象についても1件ずつ対応したのだ。

これを受け、三上氏は「VTuberなどの場合、自分のリアルな人格の住所が晒されるのはとりわけ深刻なことだ。同様のことは、ニコニコ動画や生放送のクリエイターにも言える。そのため、KADOKAWA(ニコニコ動画)はフリーのクリエイターを守るところまで頑張ってほしい。実際、ここまでKADOKAWA(ニコニコ動画)は対応が割としっかりしており、SNS上で評価が上がっている部分もある。企業としては被害後の対応が重要なのだ」と述べた。

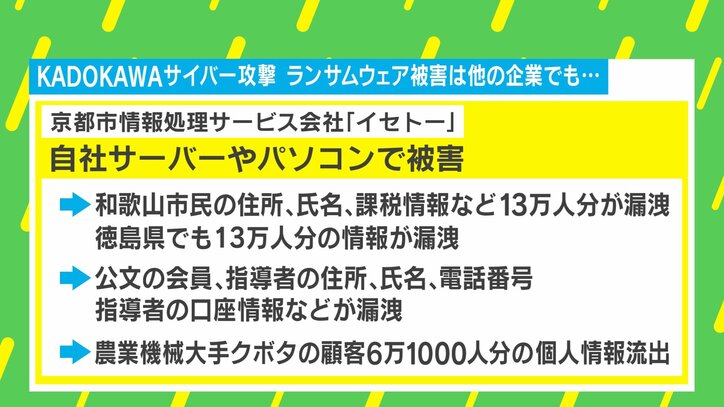

被害のリスクがあるのはインターネット利用者だけに限らない。

京都市の情報処理サービス会社「イセトー」では自社サーバーやパソコンで被害が出て和歌山市民の住所、氏名、課税情報など13万人分が漏洩。徳島県でも13万人分の情報が漏洩した。

三上氏は「こちらは外部委託をしている会社であり、自治体からの郵送の業務委託などによって情報をたくさん持っていたが、管理が甘かった部分もある。インターネットを利用していなくても、このような形で自治体の外部委託から情報が漏れるということもある。住所氏名が晒されてしまうことは今後もあり得る」と警鐘を鳴らした。

さらに三上氏は安全対策としてバックアップの必要性を訴えた。

「ランサムウェアの被害にあってもバックアップがあれば元に戻すことができる。問題は、このバックアップがネットワークに繋がってると、犯罪グループ側はそれを探して暗号化することができる。そのため、例えばハードディスクを外付けにして抜いておくなどの対策をする必要があるかもしれない」

(『ABEMAヒルズ』より)